WAFとは何か?企業のWebセキュリティを守る重要技術の基本

- WAF

- Web Application Firewall

- クラウドセキュリティ

- サイバー攻撃防御

- SOC

WAFとは?基本概念と役割

WAF(Web Application Firewall)とは、Webアプリケーションを様々な攻撃から守るためのセキュリティ対策技術です。

簡単に言えば、Webサイトやアプリケーションへのアクセスを監視し、悪意のあるトラフィックをブロックする「門番」のような存在です。

従来のFirewallがネットワークレベルでの防御を担当するのに対して、WAFはアプリケーションレベル(OSI参照モデルの第7層)で動作します。

これにより、SQLインジェクションやクロスサイトスクリプティング(XSS)など、Webアプリケーション特有の攻撃に対して効果的な防御が可能になります。

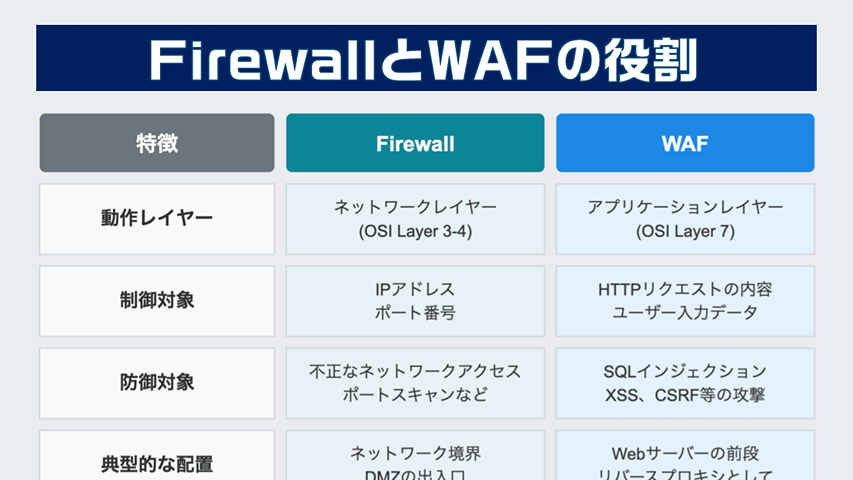

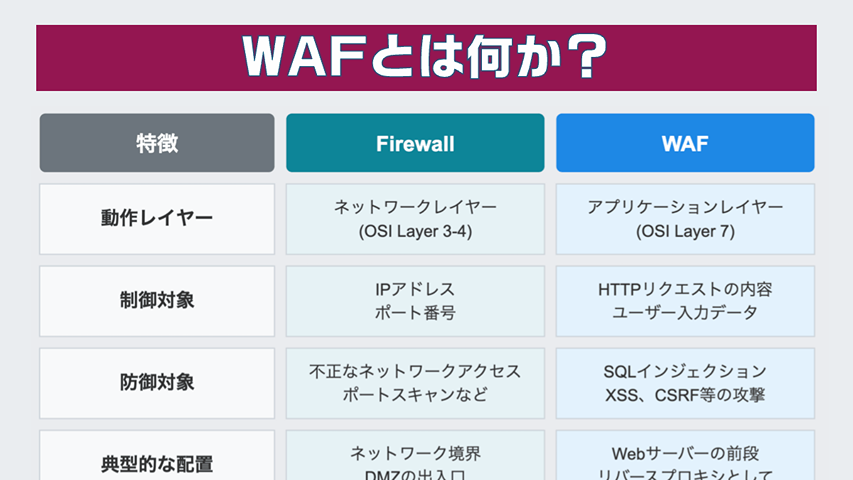

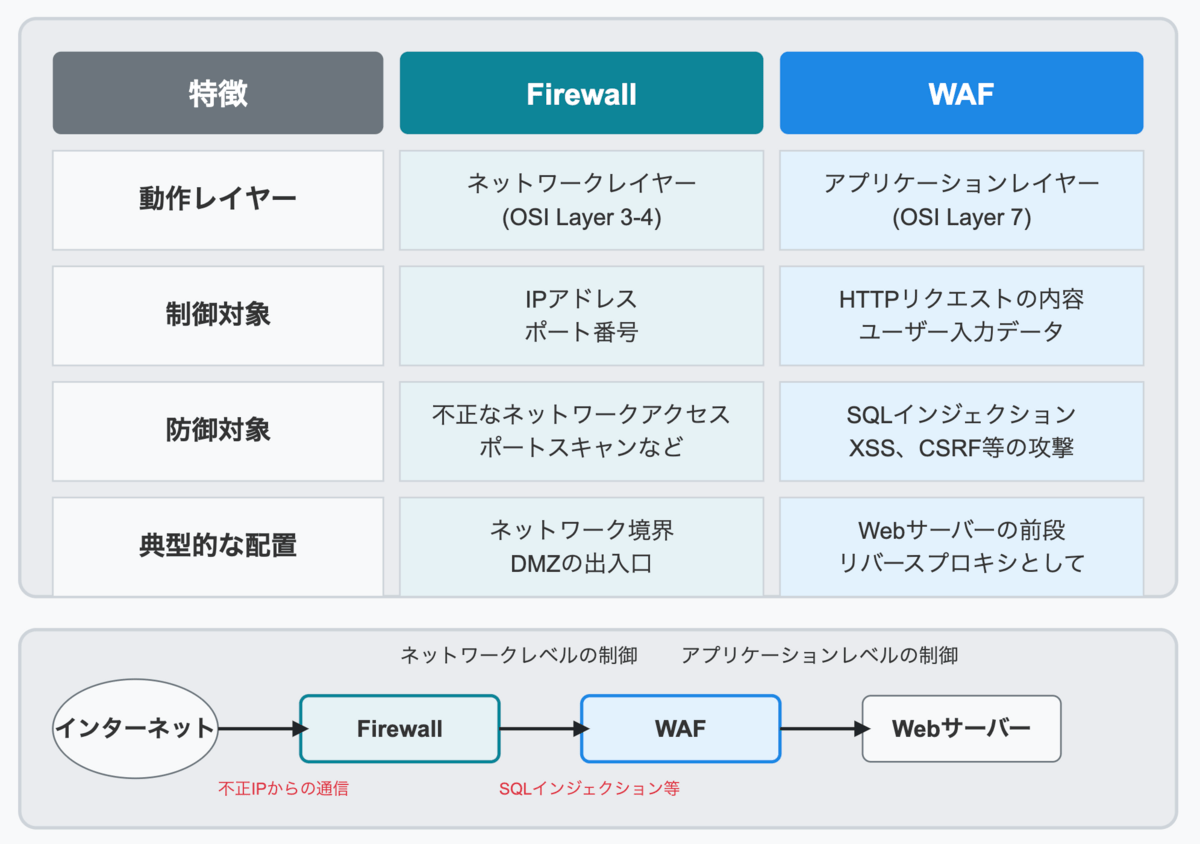

WAFとFirewallの違い

Firewall(ファイアウォール)の特徴:

- ネットワークレベル(OSI参照モデルの第3〜4層)で動作

- IPアドレスやポート番号に基づいてトラフィックを制御

- 例:特定のIPからの接続をブロック、特定のポートへの通信のみ許可

WAF(ウェブアプリケーションファイアウォール)の特徴:

- アプリケーションレベル(OSI参照モデルの第7層)で動作

- HTTPリクエストの内容を詳細に分析

- 例:不審なパラメータが含まれたリクエストをブロック、特定のパターンのアクセスを制限

つまり、Firewallが「どのコンピュータからどのポートへのアクセスを許可するか」を制御するのに対して、WAFは「Webアプリケーションに対してどのような操作を許可するか」を制御します。

両者は競合するものではなく、多層防御の異なる層として補完的に機能します。

FirewallとWAFの役割について簡単にまとめたものが以下の図となります。

※構成についてはあくまで一例です。

WAFの基本的な仕組み

WAFは主に以下の3つの手法で不正アクセスを検知します:

- シグネチャベースの検知: あらかじめ定義された攻撃パターンと照合

- 異常検知: 通常の利用パターンから逸脱した挙動を検知

- レピュテーションベースの検知: リクエスト元のIPアドレスや地域の評判に基づく判断

WAFの配置場所としては、リバースプロキシ型、サーバー組み込み型、クラウドWAF(AWS WAFやAzure WAF)などがあります。

クラウド環境では、既存のインフラとの親和性が高く、導入・管理が比較的容易なクラウドWAFが人気です。

WAFが防御する主な攻撃

Webアプリケーションは様々な攻撃の標的となります。

WAFは特に以下のような主要な攻撃タイプに対して効果的な防御を提供します。

1. SQLインジェクション

不正なSQLコマンドを挿入することでデータベースを操作する攻撃です。

WAFはSQL構文や特殊文字の不審なパターンを検知し、ブロックします。

2. クロスサイトスクリプティング(XSS)

ユーザー入力欄などに悪意のあるスクリプトを埋め込み、他のユーザーのブラウザ上でスクリプトを実行させる攻撃です。

WAFはHTMLタグやJavaScriptコードを含む不審なリクエストを検知します。

3. クロスサイトリクエストフォージェリ(CSRF)

ユーザーが意図しない操作をWebアプリケーションに対して行わせる攻撃です。

4. パストラバーサル

「../」などの相対パス記法を用いて、本来アクセスできないファイルにアクセスする攻撃です。

5. DDoS攻撃

大量のリクエストを送信してサーバーを過負荷状態にする攻撃です。WAFは異常な量のトラフィックを検知し、制限します。

WAF導入のメリットと課題

WAFを導入する際には、メリットと同時に考慮すべき課題もあります。

企業のセキュリティ戦略を検討するうえで、これらをしっかり理解しておくことが重要です。

メリット

- セキュリティレベルの向上: Webアプリケーション特有の攻撃からの保護

- コンプライアンス対応: PCI DSSなどへの準拠支援

- 開発負担の軽減: セキュリティ対策の一部をWAFに委託

- 可視性の向上: アクセスやセキュリティ状況の把握が容易に

課題

- 誤検知: 正常なトラフィックをブロックするリスク

- 運用コストと専門知識: 継続的な監視・調整が必要

- パフォーマンスへの影響: レスポンス時間への影響の可能性

- バイパス攻撃のリスク: 検知回避テクニックへの対応

WAF導入と運用のベストプラクティス

WAFは導入して終わりではなく、適切な設定と継続的な運用が効果を最大化するために不可欠です。

ここでは、実務経験から得た具体的なベストプラクティスをご紹介します。

1. 適切な設定

- デフォルトルールをカスタマイズ

- まず「検出モード」で運用し、後に「防止モード」へ

- 重要機能には厳格なルールを適用

2. 継続的な監視と調整

- ログ分析による攻撃傾向や誤検知の把握

- 新たな脅威情報に基づくルール更新

- 定期的なペネトレーションテスト

3. 多層防御アプローチ

- ネットワークFirewallとの併用

- アプリケーション自体のセキュアな設計

- 脆弱性スキャンの定期実施

- インシデント対応計画の策定

SOCサービスによるWAF運用の効率化

WAFの効果的な運用には専門知識とリソースが必要です。

SOC(Security Operation Center)サービスを活用することで、以下のようなメリットが得られます:

- 専門的な監視と分析: WAFのアラートやログの専門家による分析

- ルールの最適化: 実際の攻撃データに基づく継続的な調整

- インシデント対応: 攻撃検知時の初期対応から復旧支援まで

- 最新の脅威情報の適用: 常に最新の対策の反映

まとめ:効果的なWAF活用のために

WAFは、Webアプリケーションを様々な攻撃から守るための重要な技術です。

適切に導入・運用することで、セキュリティレベルの向上、コンプライアンス対応の支援、開発負担の軽減など、多くのメリットをもたらします。

効果を最大化するためのポイント:

- 自社環境に合わせた適切な設定

- 継続的なモニタリングとルールの最適化

- 多層防御アプローチの採用

- 専門知識と運用リソースの確保

特に運用面での課題を解決するためには、SOCサービスの活用が効果的です。専門家による24時間監視と適切なチューニングにより、セキュリティレベルを維持しながら運用負担を軽減できます。

Colorkrew SecureityのSOCサービスでは WAFの導入・運用支援を行っています!

AWS WAFやAzure WAFを導入する際、 適切に除外設定を実施 することによりできるだけ誤検知の少ない状態で運用をスタートすることができます。

また、Colorkrew Security独自のナレッジを活用し、WAFやFirewallのログを適切にフィルタリングすることで、ノイズの除去や重要なログの抽出、整理・自動化を行い、運用負担を大幅に軽減できます。

AWS、Azureなどのクラウド環境でWAFを導入・運用する際に課題を感じている企業の皆様、SOCサービスについてもっと詳しく知りたいという方は、ぜひColorkrewにご相談ください。

WAFの設定最適化から継続的な監視・運用まで、豊富な経験と専門知識でサポートいたします。

セキュリティ対策は、「やらなければならないこと」から「ビジネスを守り、成長を支える基盤」へと変わってきています。WAFを効果的に活用し、安全なデジタルビジネス環境を構築していきましょう。